هناك هجمات نظرية الذواكر تعرف باسم Rowhammer، وهي ما شهدت تطورا خلال الأعوام السابقة ولكن فقط كنظرية ليس أكثر دون تطبيقات حقيقية ملموسة إلى حد كبير. هجمات الـ Rowhammer تستغل شرائح الذاكرة لاختراق الجهاز التي هي بداخله، ولكن يبدو أن هذه الهجمات لن تصبح نظرية فقط.

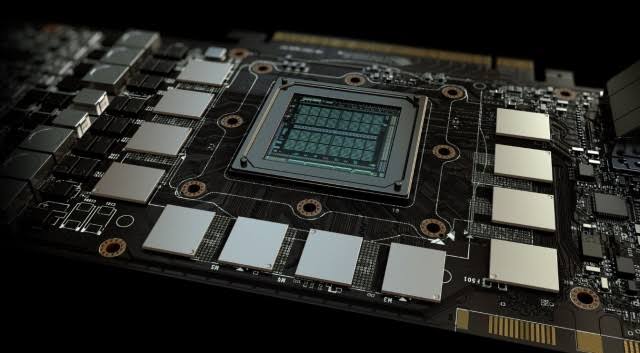

وفي وقت سابق، نشر بحث جديد يوضح أكثر استعراض عملي لـ Rawhammer وهو تطبيق قوي يمكنه الإيقاع بهاتف أندرويد واختراقه من خلال معالج الفيديو الذي بداخله.

وتعتبر الثغرة أقوى من الثغرات الأخرى التي تستغل معالج الجهاز، حيث تقوم الثغرة التي تحمل اسم GLitch بإعطاء المهاجم مرونة كبيرة للغاية عند اختراق هاتف الضحية. أيضا ما يعد خطرا للغاية بخصوص هذه الثغرة هو أنها يمكن أن تفعل باستخدام نص برمجي بلغة جافا ما يعني أن كل المطلوب هو أن يزور المستخدم موقعا معينا يصيب جهازه ويخترقه. أيضا هذه التقنية المبنية على نظرية Rawhammer لا تحتاج سوى لدقيقتين لاختراق الجهاز وهو تحسين كبير للغاية على تطبيقات Rawhammer السابقة.

الواجهة البرمجية لـ WebGL هي سر الاسم الذي أعطي للثغرة GLitch، حيث تستغل الثغرة الواجهة البرمجية الخاصة بـ WebGL لاختراق ذواكر DDR3 وDDR4. أما عن اسم Rawhammer فهو يرجع إلى فتح أو «طرق» مجموعات الذواكر التي تدعى «صفوف» وذلك لآلاف المرات خلال ثانية واحدة ثم يتم استخدام ذلك في تغيير القيم داخل الذاكرة من أصفار إلى آحاد ومن آحاد إلى أصفار وهذا يعني تحكما في الذاكرة لمن لا يعلم حيث تعتمد الذواكر في معالجة البيانات على قيم واحد وصفر بأعداد ضخمة للغاية واستخدامهم ليتم ترجمتهم لجميع صور البيانات التي نعرفها وهي الفكرة الأساسية لعمل الحواسيب.

ويرجع السبب الفيزيائي وراء إمكانية استخدام هذه الثغرة وتطبيقها هو الحجم الصغير للغاية بخلية السيليكون الذي لا يمكن من عزلها أن تنقل الكهرباء إلى الخلايا المجاورة.

ولحسن الحظ تطبيق هذه الثغرة لاختراق هاتف يتطلب الكثير من الهندسة العكسية حيث تم تطبيقها حتى الآن لاختراق هاتف Nexus 5 وهو ما أوقفت جوجل إنتاجه منذ 2015 ‑ولكن هذا لا يعني أنه لا يوجد في أيدي الكثير الآن- مما يعني أنه حتى الٱن لا يمكن استخدام الثغرة لاختراق أي هاتف وليس كل مالك هاتف أندرويد معرض لها حتى هذه اللحظة.

وعلى كل حال عدم تمكن الثغرة بسهولة حاليا من اختراق أي هاتف هو مجرد قنبلة موقوته على الأرجح تنفجر عندما يتمكن شخص من التوصل لطريقة أسهل في تنفيذها.

ويقول Onur Mutlu الذي قدم عام 2014 بحثا للمرة الأولى يقدم Rawhammer كثغرة أن هذه هي المرة الأولى التي يرى بها ثغرة تستخدم معالج الفيديو و كود برمجي باستخدام Javascript لاختراق جهاز عن بعد عن طريق Rawhammer، ما يوضح مدى خطورة الثغرة الجديدة.